Las técnicas de ciberataques han cambiado mucho durante los últimos años. Seguro que algunos de los que estáis leyendo este artículo recuerda cuando múltiples cuentas de Hotmail empezaron a recibir los primeros mensajes de advance-fee scam. Una modalidad en particular se hizo muy famosa, pues consistía en un mensaje de un supuesto príncipe nigeriano concediéndote, tras intentar venderte una historia increíble, una fortuna de 1M$ a cambio de una módica cantidad de dinero. A raíz de los incidentes ocurridos durante los últimos meses, como el escándalo de Facebook con Cambridge Analytica, son cada vez más los ojos que miran con una preocupación creciente todo lo relacionado con la privacidad del usuario y la protección de los datos personales del mismo. Por ello, la ciberseguridad está dejando de ser la desconocida que era antaño, adquiriendo la notoriedad e importancia que deben tener en un mundo cada vez más conectado.

Las técnicas de ciberataques han cambiado mucho durante los últimos años. Seguro que algunos de los que estáis leyendo este artículo recuerda cuando múltiples cuentas de Hotmail empezaron a recibir los primeros mensajes de advance-fee scam. Una modalidad en particular se hizo muy famosa, pues consistía en un mensaje de un supuesto príncipe nigeriano concediéndote, tras intentar venderte una historia increíble, una fortuna de 1M$ a cambio de una módica cantidad de dinero. A raíz de los incidentes ocurridos durante los últimos meses, como el escándalo de Facebook con Cambridge Analytica, son cada vez más los ojos que miran con una preocupación creciente todo lo relacionado con la privacidad del usuario y la protección de los datos personales del mismo. Por ello, la ciberseguridad está dejando de ser la desconocida que era antaño, adquiriendo la notoriedad e importancia que deben tener en un mundo cada vez más conectado.

Mostrando entradas con la etiqueta APT. Mostrar todas las entradas

Mostrando entradas con la etiqueta APT. Mostrar todas las entradas

lunes, 20 de agosto de 2018

Guía de seguridad para tu Secure Summer! (Parte 1)

Las técnicas de ciberataques han cambiado mucho durante los últimos años. Seguro que algunos de los que estáis leyendo este artículo recuerda cuando múltiples cuentas de Hotmail empezaron a recibir los primeros mensajes de advance-fee scam. Una modalidad en particular se hizo muy famosa, pues consistía en un mensaje de un supuesto príncipe nigeriano concediéndote, tras intentar venderte una historia increíble, una fortuna de 1M$ a cambio de una módica cantidad de dinero. A raíz de los incidentes ocurridos durante los últimos meses, como el escándalo de Facebook con Cambridge Analytica, son cada vez más los ojos que miran con una preocupación creciente todo lo relacionado con la privacidad del usuario y la protección de los datos personales del mismo. Por ello, la ciberseguridad está dejando de ser la desconocida que era antaño, adquiriendo la notoriedad e importancia que deben tener en un mundo cada vez más conectado.

Las técnicas de ciberataques han cambiado mucho durante los últimos años. Seguro que algunos de los que estáis leyendo este artículo recuerda cuando múltiples cuentas de Hotmail empezaron a recibir los primeros mensajes de advance-fee scam. Una modalidad en particular se hizo muy famosa, pues consistía en un mensaje de un supuesto príncipe nigeriano concediéndote, tras intentar venderte una historia increíble, una fortuna de 1M$ a cambio de una módica cantidad de dinero. A raíz de los incidentes ocurridos durante los últimos meses, como el escándalo de Facebook con Cambridge Analytica, son cada vez más los ojos que miran con una preocupación creciente todo lo relacionado con la privacidad del usuario y la protección de los datos personales del mismo. Por ello, la ciberseguridad está dejando de ser la desconocida que era antaño, adquiriendo la notoriedad e importancia que deben tener en un mundo cada vez más conectado.jueves, 26 de octubre de 2017

ElevenPaths Talks: La inevitable evolución de la seguridad gestionada

El próximo 26 de octubre de 2017, tenemos un nuevo ElevenPaths Talks, la serie dónde nuestros expertos hablan de seguridad y de temas de actualidad. Nos toca hablar, en esta ocasión, sobre los la inevitable evolución de la seguridad gestionada. En este webinar, impartido por nuestros compañeros Rames Sarwat y Jorge Rivera, tendremos con el honor de contar con un invitado especial que nos ayudará a entender mejor esta evolución de la seguridad gestionada. Sin duda, una charla que no debes perderte.

Algunos de los factores estratégicos están forzando la redefinición de los conceptos de Seguridad Gestionada e impulsando a la "reconfiguración" de los principales proveedores de servicios debido a la complejidad de poder definir un perímetro a la red de una organización para su defensa (sobre todo por lo relacionado a movilidad y computación en la nube), como así también la creciente complejidad de los procesos de las organizaciones tanto en I.T. como en O.T., o el increíble crecimiento que han tenido las amenazas avanzadas persistentes (APT) en todo el mundo, cómo del hecho de que los atacantes cambian sus tácticas de evasión con la misma rapidez (o incluso mayor) con la que las corporaciones implementan protecciones.

En este punto en particular, no es posible mantener el enfoque actual de los servicios de Seguridad Gestionada, la realidad cotidiana ha demostrado que hay que mejorar y que además hay capacidad para hacerlo, por ejemplo logrando identificar amenazas no detectadas que han afectado los perímetros de una organización moviéndose lateralmente a través de los entornos y ampliando las capacidades con recursos internos o externos innovadores. El desafío es ¿cómo?

La sesión comenzará a las 15.30, hora española. El talk dura unos 50 minutos, divididos entre 10 minutos de comentarios sobre noticias interesantes relacionadas con las diferentes temáticas, 30 minutos de debate entre dos de nuestros CSA y 10 minutos sobre consejos y herramientas. Se publicarán en nuestro canal de Youtube. Si te perdiste algún capítulo de la primera temporada o de la segunda temporada puedes revisarlos en el canal de Youtube de Eleven Paths. Además, no pierdas la ocasión de exponer tus ideas y hablar con otros usuarios en la Community de Eleven Paths ¡Te esperamos!

Algunos de los factores estratégicos están forzando la redefinición de los conceptos de Seguridad Gestionada e impulsando a la "reconfiguración" de los principales proveedores de servicios debido a la complejidad de poder definir un perímetro a la red de una organización para su defensa (sobre todo por lo relacionado a movilidad y computación en la nube), como así también la creciente complejidad de los procesos de las organizaciones tanto en I.T. como en O.T., o el increíble crecimiento que han tenido las amenazas avanzadas persistentes (APT) en todo el mundo, cómo del hecho de que los atacantes cambian sus tácticas de evasión con la misma rapidez (o incluso mayor) con la que las corporaciones implementan protecciones.

En este punto en particular, no es posible mantener el enfoque actual de los servicios de Seguridad Gestionada, la realidad cotidiana ha demostrado que hay que mejorar y que además hay capacidad para hacerlo, por ejemplo logrando identificar amenazas no detectadas que han afectado los perímetros de una organización moviéndose lateralmente a través de los entornos y ampliando las capacidades con recursos internos o externos innovadores. El desafío es ¿cómo?

|

| Figura 1: ElevenPaths Talks |

La sesión comenzará a las 15.30, hora española. El talk dura unos 50 minutos, divididos entre 10 minutos de comentarios sobre noticias interesantes relacionadas con las diferentes temáticas, 30 minutos de debate entre dos de nuestros CSA y 10 minutos sobre consejos y herramientas. Se publicarán en nuestro canal de Youtube. Si te perdiste algún capítulo de la primera temporada o de la segunda temporada puedes revisarlos en el canal de Youtube de Eleven Paths. Además, no pierdas la ocasión de exponer tus ideas y hablar con otros usuarios en la Community de Eleven Paths ¡Te esperamos!

domingo, 21 de mayo de 2017

Fue Noticia en Seguridad Apple: del 7 al 20 de mayo

En este mes de mayo en Seguridad Apple continuamos investigando para traeros las mejores noticias en el ámbito de la seguridad informática. Ya ha llegado nuestro Fue Noticia, la sección en la que os traemos un breve resumen de las noticias mas relevantes de las ultimas dos semanas. Todo ello aderezado con el mejor contenido de otros sitios de referencia.

En este mes de mayo en Seguridad Apple continuamos investigando para traeros las mejores noticias en el ámbito de la seguridad informática. Ya ha llegado nuestro Fue Noticia, la sección en la que os traemos un breve resumen de las noticias mas relevantes de las ultimas dos semanas. Todo ello aderezado con el mejor contenido de otros sitios de referencia.

Comenzamos el lunes 8 avisamos a los usuarios de Handbrake de que la herramienta ha sido comprometida y que algunas de las versiones descargadas recientemente son corruptas y propagan una variante de OSX.Proton.

El martes 9 os contamos las razones por las que HackerOne ha rechazado a Flexispy de su programa de Bug Bounty.

El miercoles os hablamos de como los gerentes de las fabricas de iPhone podrian ser las fuentes de los leaks sobre los nuevos modelos del dispositivo.

El miercoles os hablamos de como los gerentes de las fabricas de iPhone podrian ser las fuentes de los leaks sobre los nuevos modelos del dispositivo.

El jueves 11 os invitamos a seguir la tercera temporada de las Eleven Paths Talks en la cual se abordarán nuevos temas muy interesantes en el mundo de la seguridad informática, también os recordamos que la primera y segunda temporada ya están disponibles en nuestro canal de YouTube.

El viernes os presentamos Snake/Turla, un nuevo malware en OS X capaz de realizar ataques dirigidos o APT, este malware dispone de una estructura e infrestructura muy compleja y es una variación de la versión de Windows.

El sabado 13 os contamos 5 razones por las cuales no es recomendable hacer jailbreak a tu Apple tv después de que la empresa de seguridad Panda Security haya redactado un informe sobre el tema.

El sabado 13 os contamos 5 razones por las cuales no es recomendable hacer jailbreak a tu Apple tv después de que la empresa de seguridad Panda Security haya redactado un informe sobre el tema.

Para cerrar la semana os hablamos de la popularidad que están adquiriendo los ordenadores Mac clónicos "Hackintosh" ya que tienen un precio mas asequible y la posibilidad de adquirir componentes para mejorar sus prestaciones.

El lunes 15 os avisamos de la llegada de la cuarta edición de nuestro Security Day, un evento en el que se presentarán todas las novedades tecnológicas en las que hemos estado trabajando durante el último año.

El martes 16 os hablamos de la liberación de iOS 10.3.2 y macOS 10.12.5 con estas actualizaciones han sido solventadas mas de 40 vulnerabilidades algunas de las cuales permitirían la ejecución de código arbitrario.

El martes 16 os hablamos de la liberación de iOS 10.3.2 y macOS 10.12.5 con estas actualizaciones han sido solventadas mas de 40 vulnerabilidades algunas de las cuales permitirían la ejecución de código arbitrario.

El miércoles os avisamos de la celebración del Big Data for Social in Action 2017 que tuvo lugar el pasado 18 de mayo.

El jueves 18 os avisamos de que hay que tener cuidado con las aplicaciones que tienen integración con Siri ya que con algunas aplicaciones se acceder a Siri con el dispositivo bloqueado.

El viernes os contamos como deshabilitar por completo una cuenta de Apple id de una manera rápida y segura siguiendo 6 sencillos pasos.

El sabado os dejamos la curiosa historia de John Appleseed, Steve Jobs y Apple que ha sido desconocida por el gran público durante años.

Como veis unas intensas semanas en Seguridad Apple llenas de actualizaciones, malware, eventos y anotaciones interesantes. Os esperamos, como siempre, en un par de semanas con la mejor actualidad referente al mundo de Apple.

El viernes os presentamos Snake/Turla, un nuevo malware en OS X capaz de realizar ataques dirigidos o APT, este malware dispone de una estructura e infrestructura muy compleja y es una variación de la versión de Windows.

El sabado 13 os contamos 5 razones por las cuales no es recomendable hacer jailbreak a tu Apple tv después de que la empresa de seguridad Panda Security haya redactado un informe sobre el tema.

El sabado 13 os contamos 5 razones por las cuales no es recomendable hacer jailbreak a tu Apple tv después de que la empresa de seguridad Panda Security haya redactado un informe sobre el tema.Para cerrar la semana os hablamos de la popularidad que están adquiriendo los ordenadores Mac clónicos "Hackintosh" ya que tienen un precio mas asequible y la posibilidad de adquirir componentes para mejorar sus prestaciones.

El lunes 15 os avisamos de la llegada de la cuarta edición de nuestro Security Day, un evento en el que se presentarán todas las novedades tecnológicas en las que hemos estado trabajando durante el último año.

El martes 16 os hablamos de la liberación de iOS 10.3.2 y macOS 10.12.5 con estas actualizaciones han sido solventadas mas de 40 vulnerabilidades algunas de las cuales permitirían la ejecución de código arbitrario.

El martes 16 os hablamos de la liberación de iOS 10.3.2 y macOS 10.12.5 con estas actualizaciones han sido solventadas mas de 40 vulnerabilidades algunas de las cuales permitirían la ejecución de código arbitrario.El miércoles os avisamos de la celebración del Big Data for Social in Action 2017 que tuvo lugar el pasado 18 de mayo.

El jueves 18 os avisamos de que hay que tener cuidado con las aplicaciones que tienen integración con Siri ya que con algunas aplicaciones se acceder a Siri con el dispositivo bloqueado.

El viernes os contamos como deshabilitar por completo una cuenta de Apple id de una manera rápida y segura siguiendo 6 sencillos pasos.

El sabado os dejamos la curiosa historia de John Appleseed, Steve Jobs y Apple que ha sido desconocida por el gran público durante años.

Como veis unas intensas semanas en Seguridad Apple llenas de actualizaciones, malware, eventos y anotaciones interesantes. Os esperamos, como siempre, en un par de semanas con la mejor actualidad referente al mundo de Apple.

viernes, 12 de mayo de 2017

Snake/Turla: Un nuevo malware avanzado en OS X

Un nuevo malware complejo está afectando a los sistemas Mac. En este caso se trata de Snake/Turla/Uroburos. Como se puede ver tiene distintos nombres y es un framework de malware relativamente o bastante complejo el cual puede ser utilizado para llevar a cabo ataques dirigidos o APT. El malware fue encontrado en el año 2016, reportado por la empresa denominada Fox-IT. Lo encontraron en varios casos de Incident Response, dónde los investigadores tuvieron que investigar casos de robo de información confidencial en varias empresas. Los objetivos dónde el malware ha sido protagonista van desde gobiernos, militares y grandes empresas.

Los investigadores analizaron empresas comprometidas en las que los atacantes utilizaron Snake, el cual ha sido atribuido a ataques a Rusia como puede verse en el documento publicado. El código de este malware es más sofisticado que otros y tiene una estructura e infraestuctura más compleja. Para las versiones de este malware en Windows dispone de un rootkit que oculta componentes y que permite al atacante comunicarse con el malware. La versión en OS X es una portación de la versión de Windows.

¿Cómo se empaqueta todo esto? El binario viene comprimido dentro de un archivo ZIP, el cual es llamado Adobe Flash Player.app.zip. Esto no es una versión de Flash Player normal como uno puede imaginarse. Es una versión de Adobe Flash Player con una puerta trasera o backdoor. El script install.sh está modificado para conseguir explotar el vector de infección. La aplicación está firmada con un certificado válido emitido por el desarrollador, los cuales, generalmente suelen ser robados. Por lo que se puede decir que está firmado por una persona al que robaron el certificado de desarrollador. De esta forma evitan levantar sospechas con Gatekeeper.

Los investigadores analizaron empresas comprometidas en las que los atacantes utilizaron Snake, el cual ha sido atribuido a ataques a Rusia como puede verse en el documento publicado. El código de este malware es más sofisticado que otros y tiene una estructura e infraestuctura más compleja. Para las versiones de este malware en Windows dispone de un rootkit que oculta componentes y que permite al atacante comunicarse con el malware. La versión en OS X es una portación de la versión de Windows.

|

| Figura 1: Caso de APT Snake |

¿Cómo se empaqueta todo esto? El binario viene comprimido dentro de un archivo ZIP, el cual es llamado Adobe Flash Player.app.zip. Esto no es una versión de Flash Player normal como uno puede imaginarse. Es una versión de Adobe Flash Player con una puerta trasera o backdoor. El script install.sh está modificado para conseguir explotar el vector de infección. La aplicación está firmada con un certificado válido emitido por el desarrollador, los cuales, generalmente suelen ser robados. Por lo que se puede decir que está firmado por una persona al que robaron el certificado de desarrollador. De esta forma evitan levantar sospechas con Gatekeeper.

miércoles, 22 de febrero de 2017

XAgent afecta a los Mac en el APT28

La noticia de hoy trata sobre el APT28. Investigadores de BitDefender publicaron una investigación dónde se hablaba y detallaba del APT28. En el informe publicado se puede ver la forma de actuar, los targets y las atribuciones sobre este asunto. La utilización de XAgent ahora puede dirigirse a las víctimas que ejecutan Mac OS X con el objetivo de robar contraseñas, hacer capturas de pantalla y robar copias de seguridad del iPhone almacenadas en el Mac.

Es en el año pasado en el que se tiene constancia de la utilización de este tipo de software en una de las mayores campañas de ciberespionaje jamás realizadas, supuestamente vinculadas al territorio ruso. La muestra de XAgent está vinculada a Mac. Esta puerta trasera modular tiene avanzadas capacidades de ciberespionaje y es probable que esté instalada en el sistema a través de Komplex. Una vez instalado correctamente, la puerta trasera verifica si hay un depurador conectado al proceso. Si detecta uno, se termina la ejecución del mismo. De lo contrario, espera una conexión a Internet antes de iniciar la comunicación con los servidores C&C. Una vez establecida la comunicación, el payload inicia los módulos. La mayoría de las direcciones URL del C&C se han pasar por dominios de Apple.

|

| Figura 1: Infecciones en APT28 |

Una vez conectado al C&C, el payload envía un HelloMessage, y luego genera dos hilos de comunicación que son ejecutados en bucles infinitos. El primero utiliza las solicitudes POST para enviar información a los C&C, mientras que el segundo supervisa las solicitudes GET de comandos. El análisis de la gente de BitDefender indica que los módulos pueden sondear el sistema para listar configuraciones de hardware y software, obtener un listado de procesos en ejecución, ejecutar archivos adicionales, así como obtener captruas de pantalla o extrar contraseñas del navegador. Quizá el módulo más importante es el que permite al operador exfiltrar las copias de seguridad del iPhone.

La gente de BitDefender indica que existe una serie de similitudes entre el componente Sofacy / APT 28 / XAgent para Windows / Linux y el binario de estudio para Mac. La evidencia forense recuperada del binario también revela cadenas idénticas en los clientes Komplex y XAgent. La investigación sigue en curso, pero todo apunta a que ha sido utilizado dentro de la misma campaña de ciberespionaje.

jueves, 1 de septiembre de 2016

Hoy veremos la evolución de los APT en nuestras ElevenPaths Talks ¡No te la pierdas!

Hoy a las 15:30 hora de España, tendrá lugar la primera sesión de las ElevenPaths Talks de Septiembre, sobre la evolución de los APT. Recordaros que podéis visualizar todos los videos de la primera temporada, y lo que llevamos de nuestra segunda temporada, en nuestro canal de Youtube. En este caso, tendremos un invitado especial que llevará a cabo la talk dónde veremos cómo evoluciona el mundo de la amenaza persistente avanzada y hacia dónde van.

|

| Figura 1: Eleven Paths Talks |

Para asistir solo debes registrarte a través de este enlace y de forma gratuita podrás asistir a la sesión, recibir las presentaciones y realizar las preguntas que consideres apropiadas. Además, podrás seguir offline la conversación a través de la Comunidad de ElevenPaths donde podrás debatir con nuestros compañeros. Tienes todo un calendario de charlas en ElevenPaths Talks publicado en la web a las que te puedes apuntar. Te esperamos esta tarde y en todas las que charlas que gustes asistir. Las primeras sesiones, la tienes ya disponible en nuestro Canal Youtube de ElevenPaths. Os esperamos esta tarde.

sábado, 29 de agosto de 2015

Análisis de ficheros SCAP (Secure Capsule) de Apple

Las actualizaciones de firmware de dispositivos Apple utilizan ficheros de tipo SCAP (Secure Capsule). Esta especificación de formato de ficheros es propietaria de Apple aunque se basa en la creada por Intel en el año 2003 para definir volúmenes de firmware. Los investigadores de seguridad cada vez están poniendo más los ojos en ellos, especialmente tras ThunderStrike o ThunderStrike 2, y nuestro compañero David Barroso ha hecho un análisis de ellos en su blog.

Las actualizaciones de firmware de dispositivos Apple utilizan ficheros de tipo SCAP (Secure Capsule). Esta especificación de formato de ficheros es propietaria de Apple aunque se basa en la creada por Intel en el año 2003 para definir volúmenes de firmware. Los investigadores de seguridad cada vez están poniendo más los ojos en ellos, especialmente tras ThunderStrike o ThunderStrike 2, y nuestro compañero David Barroso ha hecho un análisis de ellos en su blog.

En su análisis explica no solo el formato que ellos tienen, sino como pueden ser analizados utilizando herramientas como UEFITool para comprobar el contenido y proceder con un análisis posterior. En este artículo están los detalles y la explicación.

|

| Figura 1: Apertura de un fichero SCAP de Apple con UEFITool |

Si te gusta el mundo del reversing, y te atraen los esquemas APT, está claro que el firmware de los dispositivos es muy apetecible, sobre todo teniendo en cuenta que la mayoría de las herramientas de análisis de seguridad de de binarios suelen pasar por algo el contenido de este tipo de ficheros embebidos en el firmware.

sábado, 28 de junio de 2014

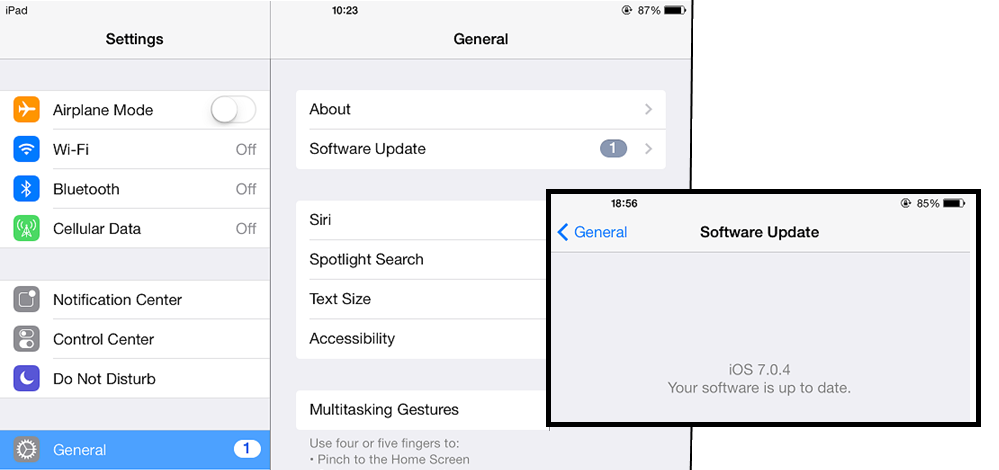

Ataque a iOS evita que la víctima actualice el sistema

En la pasada RootedCON 5ª Edición que tuvo lugar en Madrid, Raúl Siles, un conocido investigador en seguridad español, publicó una charla en la que hablaba de cómo mediante un fallo es posible convencer a un dispositivo iOS de que no existe una versión más actual. Este bug se explota mediante un ataque de red man in the middle - por ejemplo aprovechando las características de conexión a puntos de acceso WiFi maliciosos - y manipulando las cabeceras HTTP de la petición de actualizaciones.

En la pasada RootedCON 5ª Edición que tuvo lugar en Madrid, Raúl Siles, un conocido investigador en seguridad español, publicó una charla en la que hablaba de cómo mediante un fallo es posible convencer a un dispositivo iOS de que no existe una versión más actual. Este bug se explota mediante un ataque de red man in the middle - por ejemplo aprovechando las características de conexión a puntos de acceso WiFi maliciosos - y manipulando las cabeceras HTTP de la petición de actualizaciones.

El resultado es que desde iOS 5.0 a iOS 7.1.1 se puede convencer a un dispositivo de que no hay nuevas versiones disponibles y dejarlo fijado en esa versión, con todos los bugs que se hayan descubierto sin parchear.

|

| Figura 1: Dispositivo iOS sin actualizaciones de sistema operativo |

La presentación y el vídeo han sido publicados por RootedCON en su canal Youtube, y puedes verla aquí mismo. También la impartió en Area 41 en inglés y está publicada en este enlace.

Figura 2: Raul Siles - iOS: Back to the future

Como bien dice Raúl Siles, este bug podría ser explotado en un esquema de APT, sobre todo contra aquellos dispositivos iOS que solo se venden con WiFi y sin conexiones 3G, consiguiendo tenerlo controlado en todo momento a través de Rogue AP WiFi. Merece la pena que disfrutéis de la charla.

domingo, 22 de septiembre de 2013

OSX/Leverage.A: malware unido al Syrian Electronic Army

Durante esta semana Intego reportó el descubrimiento de una nueva muestra de malware para sistemas operativos OS X encontrada en Virus Total, subida allí por el usuario Belarus. Dicha muestra de malware es un fichero con extensión .app que simula ser una fotografía tomada por alguna cámara digital, para lo que se había elegido un nombre común de los utilizados por dichos dispositivos, y en los que se camufla un backdoor. Dicho troyano se conecta a un panel de control que en estos momentos está caído, así que se piensa que puede haber sido utilizado para algún tipo de ataque dirigido.

Durante esta semana Intego reportó el descubrimiento de una nueva muestra de malware para sistemas operativos OS X encontrada en Virus Total, subida allí por el usuario Belarus. Dicha muestra de malware es un fichero con extensión .app que simula ser una fotografía tomada por alguna cámara digital, para lo que se había elegido un nombre común de los utilizados por dichos dispositivos, y en los que se camufla un backdoor. Dicho troyano se conecta a un panel de control que en estos momentos está caído, así que se piensa que puede haber sido utilizado para algún tipo de ataque dirigido.

El malware, al que se ha llamado OSX/Leverage.A, una vez ejecutado se copia a sí mismo a la ruta /Users/Shared/UserEvent.app y crea unos LaunchAgents para lograr la persistencia en el sistema.

|

| Figura 1: Copia de OSX/Leverage.A y LaunchAgent creado |

A partir de ese momento trata de conectarse a un panel de control usando el puerto 7777 y, entre otras cosas, trata de descargarse esta imagen relativa al Syrian Electronic Army, lo que ha hecho pensar que estuviera siendo utilizado en una de las ya muchas operaciones de hacking de este grupo, o solo de un simpatizante.

|

| Figura 2: Imagen del Syrian Electronic Army que se intenta descargar el malware |

Dependiendo de las opciones de configuración de GateKeeper y el medio por el cuál fuera distribuido esta pieza de malware - no se tienen detalles del método utilizado -, podría ser parado por el sistema de protección en OS X 10.8 Mountain Lion, o mostrar una alerta al usuario. Apple ha decidido tomar cartas en este asunto, y ha actualizado XProtect para que sea detectado sea cual sea su distribución por Internet.

En cualquier caso te recomendamos que tengas instalado, actualizado y configurado con protección en tiempo real un antimalware en el sistema.

|

| Figura 4: Actualización de XProtect para detectar OSX/Leverage.A |

En cualquier caso te recomendamos que tengas instalado, actualizado y configurado con protección en tiempo real un antimalware en el sistema.

jueves, 12 de septiembre de 2013

OSX/Tibet.D: Nueva variante del malware del Tibet

Desde hace tiempo se ha estado hablando de las muestras de malware utilizadas en campañas de ataque contra miembros y simpatizantes del movimiento Tibetano. Ha pasado algún tiempo sin tener noticias de nuevas acciones desde que se publicó que se infectaron las webs de ciertos sitios afines al movimiento con malware, pero ahora Intego recoge una nueva variante de los backdoors que se utilizan, junto con nuevas formas de infección.

Desde hace tiempo se ha estado hablando de las muestras de malware utilizadas en campañas de ataque contra miembros y simpatizantes del movimiento Tibetano. Ha pasado algún tiempo sin tener noticias de nuevas acciones desde que se publicó que se infectaron las webs de ciertos sitios afines al movimiento con malware, pero ahora Intego recoge una nueva variante de los backdoors que se utilizan, junto con nuevas formas de infección.

En esta nueva variante descubierta en Virus Total, el ataque llega desde un Applet Java que se ejecuta sin pedir ninguna interacción con el usuario aprovechándose de las vulnerabilidades ya parcheadas de Java CVE-2013-2465 y CVE-2013-2471. Una vez ejecutado se descarga el backdoor que le permite controlar al atacante la máquina infectada. Para ello crea los siguientes ficheros:

/Library/Audio/Plug-Ins/Components/AudioService /Library/LaunchAgents/com.apple.AudioService.plist

Como se puede suponer, para conseguir la persistencia al reinicio, el malware crea un LaunchAgent que arranca el backdoor y contacta con el servidor de C&C situado en China (mail.tbnewspaper.com), a la espera de recibir comandos.

|

| Figura 1: Applet Java de OSX/Tibet.D |

Desde Seguridad Apple te recomendamos que tengas actualizado todo el software - si no has actualizado Java hazlo ya - y si puedes que pongas un antimalware con protección en tiempo real y con la base de datos de firmas actualizadas constantemente.

domingo, 16 de junio de 2013

Mapa de amenazas para usuarios de Mac OS X

Desde Karspersky han elaborado un pequeño informe sobre cuáles son las 5 amenazas más importantes para la seguridad de los usuarios de sistemas operativos Mac OS X. Además han creado una lista de 10 recomendaciones de protección para los usuarios. Como han generado una infografía para explicarlo bien, aquí os la dejamos completa.

miércoles, 22 de mayo de 2013

Más muestras de OSX/KitM (OSX/FileSteal) en VirusTotal

Después de que saltara el escándalo del malware para Mac OS X utilizado contra activistas en África, bautizado con el nombre de OSX/KitM - también es conocido como OSX/FileSteal - los investigadores de Intego han buscado más ficheros firmados digitalmente con el mismo Developer ID que la muestra original dentro de la base de datos de Virus Total para ver si existían más copias de este malware, y ha aparecido una nueva muestra, creada en diciembre de 2012.

Después de que saltara el escándalo del malware para Mac OS X utilizado contra activistas en África, bautizado con el nombre de OSX/KitM - también es conocido como OSX/FileSteal - los investigadores de Intego han buscado más ficheros firmados digitalmente con el mismo Developer ID que la muestra original dentro de la base de datos de Virus Total para ver si existían más copias de este malware, y ha aparecido una nueva muestra, creada en diciembre de 2012.Esta muestra también está firmada por Rajinder Kumar, y es una app comprimida con apariencia de fichero de imágenes que utiliza como panel de control en la URL http://liveapple.eu/MEny/upload.php, que actualmente no responde.

El fichero, con comportamiento similar al descrito en el estudio previo, tiene el siguiente HASH:

Christmas_Card.app.zip

SHA256 – 07062d9ecb16bd3a4ea00d434f469fe63d5c1c95d1b4903705de31353e9c92ce

Este valor puedes utilizar para buscarlo en tu sistema, pero los anitmalware profesionales ya están firmándolo como malicioso, así que debería bastar con que actualices la base de firmas de tu solución profesional.

Christmas_Card.app.zip

SHA256 – 07062d9ecb16bd3a4ea00d434f469fe63d5c1c95d1b4903705de31353e9c92ce

Este valor puedes utilizar para buscarlo en tu sistema, pero los anitmalware profesionales ya están firmándolo como malicioso, así que debería bastar con que actualices la base de firmas de tu solución profesional.

viernes, 17 de mayo de 2013

OSX/KitM.A: Troyano para Mac OS X contra activistas

En el reciente Oslo Freedom Forum, el famoso John Appelbaum ha presentado un malware utilizado contra activistas en África creado para sistemas operativos Mac OS X. La muestra ha sido analizada por los investigadores de F-Secure y han puesto la información disponible, con lo que sabemos mucho más de este troyano en concreto, bautizado como OSX/KitM.A.

El malware está firmado digitalmente con un Apple ID de un desarrollador Apple, lo que garantiza que pueda ser ejecutado en sistemas OS X Mountain Lion con la opción de seguridad por defecto de GateKeeper. Esto permite saber que estaba dirigido contra un objetivo concreto.

|

| Figura 1: El Developer ID pertenece a Rajinder Kumar |

El sistema utiliza como fórmula de obtener persistencia las Login Entries, donde se puede ver que aparece como un sencillo macs.

|

| Figura 2: Entrada en las Login Items para lograr persistencia |

El troyano está pensado para espiar las acciones del usuario y crea una carpeta con los screenshots que realiza del equipo infectado. Esta carpeta está en la ruta $HOME/MacApp.

|

| Figura 3: Directorio donde se almacenan los screenshots |

Las funciones que realiza este malware son muchas, y analizando la interfaz que ofrece se puede ver que este troyano está construido para ser utilizado en muchos entornos.

|

| Figura 4: Interfaz de funciones del malware |

Actualmente los paneles de control están situados en Holanda y Francia, y pertenecen los dominios a las siguientes organizaciones.

|

| Figura 5: Información de uno de los paneles de control |

| |

|

En el momento del análisis encontrar los paneles de control no es posible, ya que el servidor web no responde peticiones.

|

| Figura 7: Servidor web del panel de control |

Este malware está pensado para ataques dirigidos contra activistas, pero en cualquier caso te recomendamos que tengas tu OS X actualizado, fortificado y lo más protegido posible, y que de vez en cuando revises a ver si te hubieras infectado con algo no deseado.

viernes, 26 de abril de 2013

OSX/Agent-AADL: Más malware de OSX contra el Tibet

Desde el blog de Naked Security han reportado ayer mismo el descubrimiento de una nueva campaña de ataques dirigidos contra miembros de la ONG Uyghur mediante una campaña de correos electrónicos de spam que lleva adjunto un fichero de tipo Microsoft Word que contiene un exploit para una versión sin actualizar de Microsoft Office para Mac. Dicho exploit, una vez que consigue ejecución en un sistema operativo OSX instala un malware que actúa como troyano y que ha sido catalogado como Troj/DocOSXDr-B.

El engaño para conseguir que los usuarios se sientan tentados a abrir dicho documento es que el documento pretende dar información del "6th International Uyghur Women's Seminar & 1st World Uyghur Women's Congress" organizado por la citada ONG International Uyghur Human Rights & Democracy Foundation.

|

| Figura 1: El documento MS Office infectado |

Esta no es la primera vez que la organización Uyghur o las ONGs por-Tibet se ven atacadas con campañas dirigidas - todas supuestamente desde China a pesar de que el gobierno lo niegue - y en varias ocasiones se ha utilizado el mismo esquema: un documento Microsoft Office, un archivo PDF, o unas fotografías infectadas.

sábado, 9 de marzo de 2013

Variante de OSX/Sabpab para OSX aparece en Virus Total

Ha sido descubierta una nueva variante del malware OSX/Sabpab que fue usado con diferentes evoluciones en el pasado en ataques dirigidos contra organizaciones pro-Tibet. Esta nueva variante del troyano está escrita en Java, y según reporta Intego ha sido descubierta en Virus Total. Tras un análisis del mismo se sabe que el malware actúa como un backdoor que una vez ejecutado se conecta a un dominio llamado www.coremail.info, donde se supone que está, estaba o estaría el panel de control.

Ha sido descubierta una nueva variante del malware OSX/Sabpab que fue usado con diferentes evoluciones en el pasado en ataques dirigidos contra organizaciones pro-Tibet. Esta nueva variante del troyano está escrita en Java, y según reporta Intego ha sido descubierta en Virus Total. Tras un análisis del mismo se sabe que el malware actúa como un backdoor que una vez ejecutado se conecta a un dominio llamado www.coremail.info, donde se supone que está, estaba o estaría el panel de control.

Una vez ejecutado en el sistema crea un LaunchAgent escribiendo un fichero llamado com.apple.PubSabAgent.plist con el objetivo de conseguir la persistencia después del reinicio del sistema.

|

| Figura 1: Fichero creado por OSX/Sabpab |

También se copia en la carpeta de preferencias del usuario utilizando el nombre com.apple.PubSabAgent.pfile, y como curiosidad en su comportamiento, el malware tiene opciones de tomar capturas de pantalla y enviarlas posteadas a foros de desarrolladores Microsoft, como se puede ver en esta pieza del código.

|

| Figura 2: URLs donde se postean las capturas de pantalla de la víctima |

Este tipo de malware, como se ha dicho al inicio, se ha utilizado en ataques dirigidos, pero si no quieres tener problemas con ellos, te recomendamos que tengas actualizado todo el software de tu sistema operativo - en el pasado OSX/Sabpab se distribuyó usando exploits para Java y Microsoft Office para mac - y un antimalware profesional para Mac en tiempo real.

jueves, 14 de febrero de 2013

Otro ataque dirigido contra activistas Tibet con Mac OS X

Desde Intego reportan que acaban de encontrar nuevas muestras de malware especialmente diseñado para atacar a activistas pro-Tibet usando un malware muy pequeño y muy simple que da acceso a los atacantes a las máquinas a traves de un panel de control aún en activo. El backdoor se está distribuyendo utilizando exploit antiguo de Microsoft Word, y parece especialmente diseñado para sistemas Mac OS X Tiger, lo que reduce muchísimo el margen de usuarios atacados teniendo en cuenta que en la actualidad la cuota de uso que tiene esta versión del sistema operativo es inferior al 2 %, algo, que claramente apunta a un ataque muy selectivo.

|

| Figura 1: Backdoor intentando acceder a los contactos en OS X Mountain Lion |

Si se abre el archivo DOC malicioso en sistemas operativos OS X Mountain Lion, donde hay una mayor granularidad de permisos, se podrá ver el mensaje que se ve en la figura 1, en el que se alerta de un intento de acceso a los contactos del usuario.

El backdoor, con nombre "2013-02-04 – Deported Uyghurs.doc”, fue descubierto a través de VirusTotal, y la ubicación del panel de control está en update.googmail.org, con lo que se puede ver que intenta engañar a primera vista a cualquiera que revise las conexiones de red, y que el fichero intenta enganchar al usuario con un fichero de actualidad, ya que está fechado en 4 de Febrero de 2013.

viernes, 4 de enero de 2013

Nuevos servicios de instalación de apps piratas en iOS

El año pasado cerraron varios de los servicios que tradicionalmente los usuarios de apps piratas utilizaban en sus dispositivos con jailbreak, como fueron Installous, Apptrackr o Hackulous, según las especulaciones, por las presiones legales de Apple para acabar con ellos. En la web de Hackulous, por el contrario, aparece un mensaje como el siguiente, que dice que es simplemente por no poder mantener el servicio.

|

| Figura 1: Mensaje en la web de Hackulous |

Con la desaparición de estos servicios, y la dificultad de obtener y jailbreak estable para iOS 6 en iPhone 5, han aparecido sin embargo, otros servicios para distribuir aplicaciones sin pasar por la App Store de Apple, como son ZeusMos y Kuaiyong, basadas en diferentes formas de instalar las apps:

ZeusMos

Esta aplicación es gratuita para terminales que ya tienen realizado un jailbreak, pero si el terminal no dispone de uno, tiene un coste para generar un provisioning profile para el dispositivo en concreto, permitiendo instalar las aplicaciones "piratas" - o "de prueba" según el desarrollador - por un coste mensual.

|

| Figura 2: ZeusMos instalando AgryBirds en un dispositivo sin jailbreak |

Kuaiyong

Esta aplicación, muy popular en el mercado Chino y de la que cuesta entender los menús, funciona junto con una aplicación Desktop que permite instalar las aplicaciones en un terminal iPhone o iPad sin jailbreak con un solo clic, mediante otra vez, la generación de provisioning profiles para las aplicaciones y el dispositivo en concreto.

|

| Figura 3: Market de apps en Kuaiyong |

El uso de provisioning profiles creados por los desarrolladores de las aplicaciones es lo que utilizan los troyanos comerciales como FinSpy para terminales iPhone o iPad que se generan para controlar un dispositivo en concreto.

El uso de estos servicios puede llevar a que el malware se instale de manera silenciosa en los dispositivos, algo que ya preocupa a muchos usuarios desde hace tiempo con la realización del jailbreak. Así que, si la privacidad de tu dispositivo es importante, la instalación de un provisioning profile de terceros abriría la puerta a todo el malware que por allí llegue, y aunque no hayas hecho el jailbreak, la seguridad de tu terminal quedaría comprometida.

lunes, 3 de diciembre de 2012

OSX/Dockster.A: Explotándose en una web del Dalai Lama

Parece claro que OSX/Dockster.A ha dejado de estar en pruebas, ya que desde F-Secure han detectado que se está desplegando desde una web perteneciente al Dalali Lama para atacar a los usuarios que estén visualizando la página web. No es la página oficial, pero sí pertenece a la organización del Dalai Lama.

|

| Figura 1: Web infecta con OSX/Dockster.A |

Para desplegarlo se está utilizando un Applet Java que intenta explotar la misma vulnerabilidad que explotó FlashBack, es decir, el CVE-2012-0507 e instala en las máquinas de las víctimas OSX/Dockster.A.

|

| Figura 2: Proceso .Dockset de OSX/DockSter.A en el Monitor de Actividad |

Parece claro que este es otro ataque en busca de infectar a los colaboradores del Dalai Lama o a él mismo, que desde hace tiempo viene sufriendo el acoso de OSX/Imuler. Es significativo como el nuevo malware descubierto para plataformas Mac OS X - como la versión OSX/Imuler.E, esté siendo descubierto en ataques relativos a organizaciones pro-Tibet, ya que el Dalai Lama utiliza Mac OS X.

Suscribirse a:

Comentarios (Atom)

Entrada destacada

Proteger tu cuenta de Google y de Gmail con Latch Cloud TOTP #Latch #Gmail #Google

La semana pasada se liberó la nueva versión de Latch y nuestro compañero Chema Alonso hizo un repaso de todo ello en su artículo Latch...