Una de las peores sensaciones que se puede tener cuando se está trabajando con un equipo es la de que algún malware está instalado en nuestro equipo. No importa si es paranoia o hay indicios de una posible infección, en ese momento, hay que tomar medidas o nunca usarás más tu computadora a gusto. En este post intentaremos darte algunas recomendaciones para analizar tu equipo, probando algunas cosas sencillas que pueden ayudarte.

Primero el Antimalware

Todavía puedes encontrar a gente que dice que en Mac OS X no hay malware, pero la lista de troyanos, gusanos, y software malicioso del que puedes haber sido víctima tú o alguien que haya usado el mismo sistema es amplia. De los conocidos este año, solamente, hemos tenido cosas como

OSX/Tsunami,

OSX/Miner-D, OSX/FlashBack,

MacDefender y

OSX/Revir, pero también tenemos troyanos como

DarkCometX RAT o

Hellraiser que pueden haber sido instalados por alguien que haya tendio acceso al sistema o mediante ingeniría social.

Todo ese malware está firmado ya por los múltiples antivirus que existen para Mac OS X, así que instala uno profesional, como por ejempolo

Bitdefender para Mac OS X, y escanea completamente tu sistema en busca de cualquier fichero sospechoso.

Busca los rootkits

Es cierto que las técnicas más avanzadas utilizadas por el malware pueden ser lo bastante efectivas como para ocultar los procesos en los resultados que muestran los comandos, como hacen los rootkits, así que, por si hay algún proceso oculto en tu sistema te recomendamos utilizar un antirootkit para Mac OS X, como por ejemplo

OSX Rootkit Hunter

|

| Figura 2: OS X Rootkit Hunter |

Los procesos

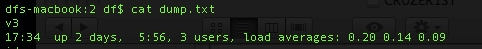

Una vez que hayas buscado el malware y los rootkits, podrías analizar los procesos de tu sistema. Tal vez esos comportamientos extraños de tu equipo no se deban a software malicioso, sino a algo que funciona mal, así que puedes intentar catalogar todo lo que se está ejecutando en tu sistema. Para sacar una lista de todos los procesos que se están ejecutando, utiliza un comando como ps -A.

|

| Figura 3: Salida del comando ps -A |

Triviaware: Analisis de la salida de ps

Tanto si eres un usuario normal, como si eres un técnico, es probable que te cueste identicar todos los procesos de tu sistema. Por eso existe proyectos como el de

Triviaware que permite analizar los nombres de todos procesos de Mac OS X para entender qué puede ser ese proceso en concreto en función del nombre y la ruta. Para que sea fácil, basta con volcar la salida del comando

ps -A a un fichero de texto y enviarlo a la web de proyecto, para obtener la información que el sistema tiene de ellos.

|

| Figura 4: Proyecto de Triviaware |

Por supuesto, como se puede ver en la imagen siguiente, hay algunos que no están catalogados, por lo que el proyecto los mostrará con un icono en el que se da la opción de buscar más información en Google de lo que podría ser ese proceso en concreto.

|

| Figura 5: Resultados del análisis. Los no reconocidos aparecen en azul |

Procesos uno a uno con macinside

Otro sitio para mirar los procesos de un sistema con Mac OS X en función de su nombre es

macinside, que cuenta con un buscador donde basta con poner el nombre del proceso y se obtiene una pequeña descripción de lo que puede ser ese proceso en concreto.

|

| Figura 6: Resultados del buscador |

Este proyecto tiene también una pequeña herramienta que escanea el sistema para realizar una labor similar a la de búsqueda de procesos. Lo que hace el escaner es algo al similar al proyecto de triviaware, enviando la lista de procesos y mostrando en la web los resultados.

|

| Figura 7: Lista de procesos encontrados |

¿Sospechas de alguno? Usa instruments

Un malware podría utilizar un nombre de proceso utilizado por algún programa catalogado que no sea muy extendido, simulando ser algo más normal. Lo ideal sería poder contar con una lista de procesos firmados digitalmente que nos permitiera garantizar que todo lo que se está ejecutando es lo que debe estar, pero la complejidad del ecosistema de software que hoy en día tenemos en un Mac OS X hace que sea dificil.

Así que, si después de haber comprobado todo tienes sospechas de alguna aplicación en concreto, entonces puedes

utilizar Instrumets y comprobar a qué partes del sistema está accediendo ese programa.

|

| Figura 8: Instruments analizando una aplicación en el sistema |

Después de haber hecho todo esto, si te siguen quedando dudas, no te lo pienses, reinstala el sistema completamente. Es mejor empezar de cero a vivir con sopechas o paranoias.

Ayer por la tarde, Apple ha puesto a disposición pública para descarga la versión del navegador de Internet Apple Safari 5.1.2 en la que, tras leer la información proporcionada por la compañía, no se reporta que se haya solucionado ningún bug de seguridad, tal y como se puede leer en la lista de cambios realizados que se ha publicado.

Ayer por la tarde, Apple ha puesto a disposición pública para descarga la versión del navegador de Internet Apple Safari 5.1.2 en la que, tras leer la información proporcionada por la compañía, no se reporta que se haya solucionado ningún bug de seguridad, tal y como se puede leer en la lista de cambios realizados que se ha publicado.