Parece que DevilRobber se está convirtiendo otro de esos malwares activos y en continuo desarrollo. En la última versión analizada por F-Secure parace que nos encontramos ya ante la versión 3.0 de este malware que venía originalmente a robar y genera bitcoins, pero que evolucionó para robar datos.

|

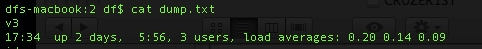

| Figura 1: v3 en el dump |

Según el análisis realizado este malware está descargándose ahora mediante un dropper que viene incrustado ahora en una copia pirata de PixelMator, es decir, ha mutado de herramienta a infectar. El backdoor se descarga desde tres servidores FTP protegidos por passwords que vienen hardcodeadas en el código.

|

| Figura 2: Los servidores FTP desde los que se descarga el backdoor en el código |

Además, en esta versión el troyano realiza algunas cosas muy peligrosas, como buscar la historia de comandos de la shell, el fichero log del sistema y la base de datos de 1Password, utilizada para guardar credenciales de forma segura de todos los servicios online de un usuario. Por otro lado, parece que se han eliminado un par de funciones, como son la de realizar capturas de pantalla o buscar el firewall de aplicación LittleSnitch para intentar deshabilitarlo.

Lo más peligroso es que, como siempre, nos enteramos de todo esto cuando el troyano está siendo utilizado, se ha podido detectar y analizar. ¿Cuánto nos lleva de ventaja el malware? ¿Cuántos hay ya infectados con este troyano?

No hay comentarios:

Publicar un comentario