No sabemos desde cuando existe un

phishing de

Apple con el que se pretende que diferentes usuarios proporcionen sus credenciales,

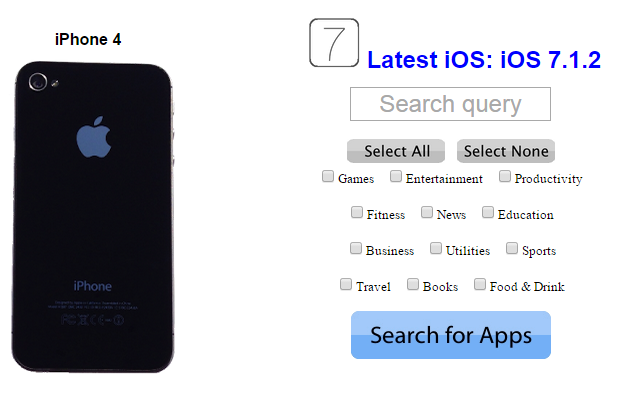

podemos encontrarlo en este sitio web. Como podemos ver hay elementos visuales que ya nos harán desconfiar del sitio web, por ejemplo el icono del candado que indica que el sitio web es

100% seguro, cuando el protocolo utilizado para las conexiones es simplemente HTTP. Más detalles son la falta de

copyright en el sitio web o la falta de la propia marca. Está lejos de ser un

phishing difícil de diferenciar, aunque si que puede llevar a engaño para mucho usuarios.

El dominio tampoco ayuda y es que un sitio web de

Apple que se encuentre fuera del dominio

apple.com o

icloud.com ya es raro, pero ver un dominio el cual se donomina

app-iphone.org llama mucho la atención. Además, el dominio

org no ayuda a relacionarlo con algo de

Apple. Analizando un pcoo el entorno en el que se mueve el sitio web vemos que el

login lo encontramos en la dirección URL

http://app-iphone.org/style/lose/, mientras que si subimos un nivel o vamos a la raíz no encontramos nada. Esto vuelve a indicarnos que meter las credenciales en ese sitio web no es buena idea.

|

| Figura 1: Phishing de Apple en Internet |

Viendo un poco por encima y probando a buscar información sobre el dominio con

Whois podemos encontrar algo de información. Por ejemplo, podemos ver como el registro está a nombre de una persona en concreto, el cual a priori parece de nacionalidad francesa, debido a que el correo con el que lo registró pertenece a

Hotmail bajo su dominio francés,

hotmail.fr.

La prueba con

Whois permite también saber la dirección postal de la persona que ha registrado el dominio, al menos alguna que es utilizada por él. El nombre de la organización también lo podemos sacar, siempre y cuando ésta sea real. Todos estos datos siempre pueden ser falseados, pero puede que esta persona no haya mentido. De todos modos, puede que este

phishing pueda haber sido puesto por otro usuario malintencionado y que no sea la persona que sale en los datos del

Whois.

|

| Figura 2: Datos obtenidos del Whois |

También podemos encontrar indicios de que esto es un

phishing en la dirección IP de la máquina que alberga el sitio web en cuestión. Si ejecutamos en

Bing la consulta

ip:[dirección IP] podemos obtener el listado de dominios que

Bing tiene almacenado que responden a esa dirección IP. Como podemos ver en la imagen, podríamos quedar sorprendidos del número de dominios que comparten IP

y

hosting con el sitio web.

|

| Figura 3: Dominios que comparten hosting con el phishing |

Por último, no podíamos quedarnos sin probar como funcionaba el formulario que presenta el sitio web falso. Para ver un poco la petición y ver si había alguna anomalía, utilizábamos el

proxy ZAProxy. En la imagen se puede ver como los datos son evniados por

POST a un sitio web y, suponemos, que serán almacenados.

|

| Figura 4: Petición con usuario y contraseña |

La sorpresa viene a continuación, se descubre otro recurso tras haber introducido una contraseña cualquiera, ya que somos redirigidos a otro recurso, denominado

Find my iPhone, el cual no tiene mucho que ver con el original.

|

| Figura 5: Segundo phishing en el mismo sitio |

El

phishing se ubica en la siguiente

URL http://app-iphone.org/style/lose/find/ y de nuevo podemos ver cómo los detalles hacen fallar. Hay que tener en cuenta que si introducimos datos en este formulario, esta vez, nos redirigirán al dominio dónde los usuarios de

Apple se autentican de verdad. En el momento de hacer este artículo los navegadores como

Google Chrome no estaban anunciando esto como

phishing por lo que queremos avisar de que esta amenaza está en Internet.