En lo que a ordenadores, teléfonos y tablets se refiere Apple siempre ha intentado ser la empresa pionera en seguridad, asegurándose que su caro hardware y nuestros preciados datos se mantienen a salvo. Aunque las actualizaciones hayan sido diseñadas para frustrar a los cibercriminales algunas de ellas pueden ser perjudiciales para nuestros equipos. Si los usuarios no desactivan bien todas estas medidas de seguridad a la hora de dar una nueva vida a su equipo, ya sea reacondicionándolo o dándoselo a alguien su hardware podría quedar inutilizado y bloqueado de manera permanente.

En lo que a ordenadores, teléfonos y tablets se refiere Apple siempre ha intentado ser la empresa pionera en seguridad, asegurándose que su caro hardware y nuestros preciados datos se mantienen a salvo. Aunque las actualizaciones hayan sido diseñadas para frustrar a los cibercriminales algunas de ellas pueden ser perjudiciales para nuestros equipos. Si los usuarios no desactivan bien todas estas medidas de seguridad a la hora de dar una nueva vida a su equipo, ya sea reacondicionándolo o dándoselo a alguien su hardware podría quedar inutilizado y bloqueado de manera permanente.Miles de dispositivos (totalmente funcionales) acaban en la basura cada mes debido a algunos fallos de este tipo en el proceso de “libración”. Los propietarios de dispositivos Apple ya han sido advertidos en varias ocasiones de que en el caso de querer dar una segunda vida a su dispositivo es necesario desactivar la función “Activation Lock”, esto es una medida de seguridad que asocia el dispositivo en cuestión a un ID de usuario y su respectiva contraseña (ambas son necesarias para poder desvincular la cuenta del dispositivo). Desde hace unos meses con la llegada de macOS Catalina sucede lo mismo en todos aquellos modelos de Mac que estén corriendo esta versión de sistema operativo, lo que podría llevarlos a no ser útiles en caso de un reacondicionamiento. Activation Lock es un mecanismo de protección que actúa como “antirrobo”, es muy efectivo y hará que en caso de robo o extravío nuestro dispositivo no pueda volver a utilizarse.

|

| Figura 1: MacBook Pro reacondicionado a la venta. |

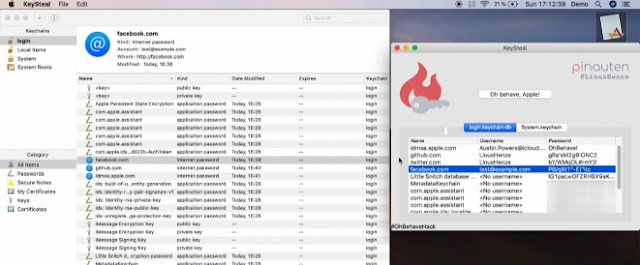

Para evitar esta situación Apple ha elaborado una guía paso a paso en la que enseña a eliminar toda la información del dispositivo y a desactivar “Activation Lock” y la función “Find My”. Estas dos funciones no son nada nuevo en el ecosistema de Apple, sin embargo antes de la actualización era posible bypassearlas fácilmente. Con la última versión de Catalina si el propietario del dispositivo no desactiva ambas funciones el chip T2 hará que realizar cualquier cambio en el Mac sea imposible sin introducir los credenciales. Este método de protección es brillante para garantizar la seguridad del dispositivo en caso de robo, pero es la peor pesadilla de las empresas de reacondicionamiento y reventa de dispositivos. De hecho muchas de estas empresas han optado por la adquisición de software especializado en el bypasseo de dispositivos Apple para no tener que destruir equipos que funcionan perfectamente.