iOS 13 sigue en fase beta por lo tanto es comprensible que existan algunos fallos en esta versión del sistema operativo, recientemente se ha descubierto una importante vulnerabilidad que facilita el acceso a los datos almacenados en la configuración relativos a los usuarios y contraseñas de aplicaciones y servicios web. Esto significa que esta versión beta bypassear la autenticación biométrica resulta bastante sencillo para acceder a los datos almacenados en el Keychain de iCloud (usuarios y contraseñas). La vulnerabilidad descubierta se dio a conocer a través de la red social Reddit.

iOS 13 sigue en fase beta por lo tanto es comprensible que existan algunos fallos en esta versión del sistema operativo, recientemente se ha descubierto una importante vulnerabilidad que facilita el acceso a los datos almacenados en la configuración relativos a los usuarios y contraseñas de aplicaciones y servicios web. Esto significa que esta versión beta bypassear la autenticación biométrica resulta bastante sencillo para acceder a los datos almacenados en el Keychain de iCloud (usuarios y contraseñas). La vulnerabilidad descubierta se dio a conocer a través de la red social Reddit.Como ha detallado el usuario iDeviceHelp en su canal de YouTube, puedes acceder a todos los usuarios y contraseñas almacenados en los ajustes pulsando repetidamente el menú de “website y app passwords” saltándote así la autenticación con biometría. Tras unos cuantos intentos, iOS 13 te mostrará todas tus contraseñas y logins incluso aunque no llegases a autenticarte con Face o Touch ID. Según el blog 9to5mac se ha confirmado que esta vulnerabilidad se encuentra presente en la última versión de la beta de iOS 13 para desarrolladores. Apple ya ha sido informado de este incidente a través de la nueva app de feedback de iOS 13. El fallo también se ha encontrado en la beta de iPadOS 13.

|

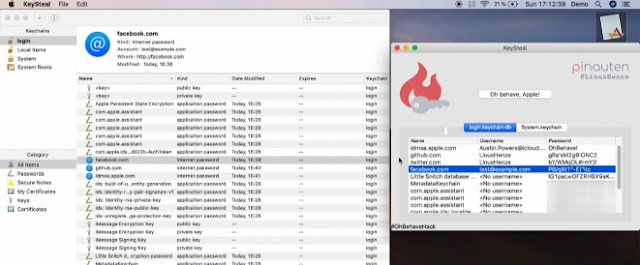

| Figura 1: Acceso a contraseñas del Keichain desde la App de Ajustes. |

Por suerte para poder llevar a cabo este robo de contraseñas es necesario tener el dispositivo desbloqueado, algo que no es posible en caso de no conocer la contraseña o no habernos autenticado antes con Face iD o Touch ID. Al convertirte en Betatester aceptas un cierto nivel de riesgo y esta vulnerabilidad no puede ser mejor ejemplo del mismo, hay que recordar que al probar una nueva versión de un sistema operativo es normal encontrar fallos o brechas de seguridad, no se puede esperar que na beta sea completamente segura y estable, especialmente cuando solo lleva en proceso de prueba unas 6 semanas aproximadamente. La beta 3 de iOS 13 salió el día 2 de julio, lo que quiere decir que Apple pronto lanzara su beta 4, una actualización en la que podrían resolverse este y otros pequeños problemas del sistema operativo aun en desarrollo.