En la pasada RootedCON 5ª Edición que tuvo lugar en Madrid, Raúl Siles, un conocido investigador en seguridad español, publicó una charla en la que hablaba de cómo mediante un fallo es posible convencer a un dispositivo iOS de que no existe una versión más actual. Este bug se explota mediante un ataque de red man in the middle - por ejemplo aprovechando las características de conexión a puntos de acceso WiFi maliciosos - y manipulando las cabeceras HTTP de la petición de actualizaciones.

En la pasada RootedCON 5ª Edición que tuvo lugar en Madrid, Raúl Siles, un conocido investigador en seguridad español, publicó una charla en la que hablaba de cómo mediante un fallo es posible convencer a un dispositivo iOS de que no existe una versión más actual. Este bug se explota mediante un ataque de red man in the middle - por ejemplo aprovechando las características de conexión a puntos de acceso WiFi maliciosos - y manipulando las cabeceras HTTP de la petición de actualizaciones.

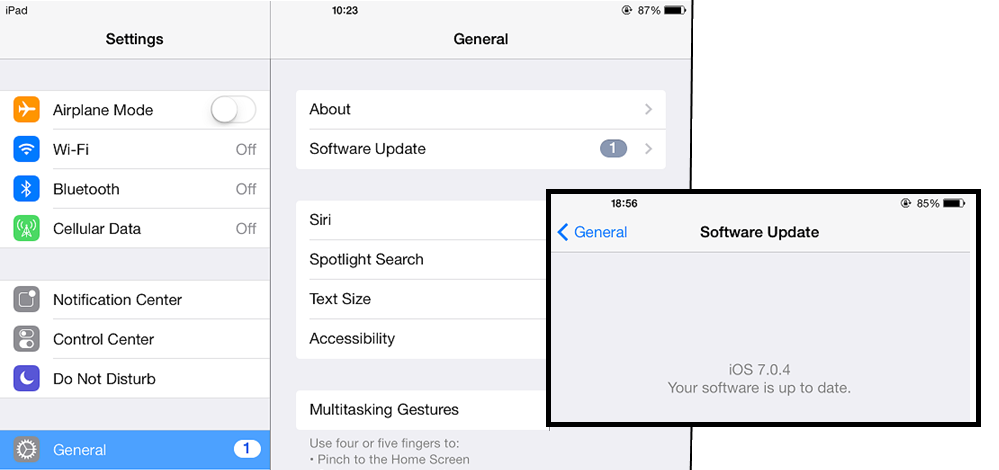

El resultado es que desde iOS 5.0 a iOS 7.1.1 se puede convencer a un dispositivo de que no hay nuevas versiones disponibles y dejarlo fijado en esa versión, con todos los bugs que se hayan descubierto sin parchear.

|

| Figura 1: Dispositivo iOS sin actualizaciones de sistema operativo |

La presentación y el vídeo han sido publicados por RootedCON en su canal Youtube, y puedes verla aquí mismo. También la impartió en Area 41 en inglés y está publicada en este enlace.

Figura 2: Raul Siles - iOS: Back to the future

Como bien dice Raúl Siles, este bug podría ser explotado en un esquema de APT, sobre todo contra aquellos dispositivos iOS que solo se venden con WiFi y sin conexiones 3G, consiguiendo tenerlo controlado en todo momento a través de Rogue AP WiFi. Merece la pena que disfrutéis de la charla.

No hay comentarios:

Publicar un comentario