Hace una semana Apple lanzó 3 nuevos anuncios en sus “Switch” series animando y tratando de persuadir a los usuarios de Android para que se cambien a iPhone. Como en su anterior temporada Apple utiliza un motivo izquierda – derecha, en el que se representa la dualidad entre Android e iOS y trata de dirigirte a Apple.com/switch poniendo esta dirección bajo el logo de la empresa. Los anuncios son cortos y directos, cada uno de ellos te da una razón por la que deberías cambiarte a Apple.

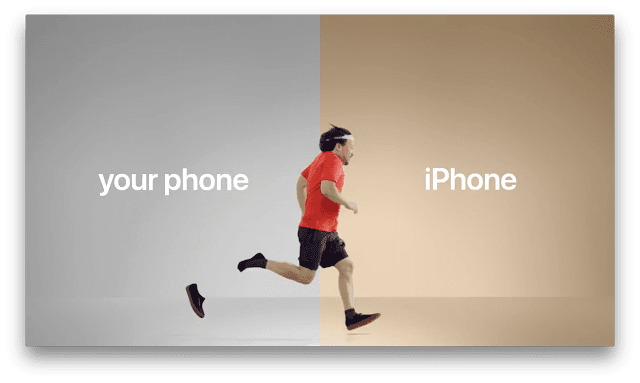

Hace una semana Apple lanzó 3 nuevos anuncios en sus “Switch” series animando y tratando de persuadir a los usuarios de Android para que se cambien a iPhone. Como en su anterior temporada Apple utiliza un motivo izquierda – derecha, en el que se representa la dualidad entre Android e iOS y trata de dirigirte a Apple.com/switch poniendo esta dirección bajo el logo de la empresa. Los anuncios son cortos y directos, cada uno de ellos te da una razón por la que deberías cambiarte a Apple.En el primero de los anuncios, el cual aborda el tema de la seguridad, argumenta que los dispositivos Android son más vulnerables frente a los robos de datos, también dejando caer suavemente que los iPhone ofrecen un mejor funcionamiento frente a estos ataques. En el segundo anuncio Apple pretende mostrar que sus dispositivos tienen un funcionamiento más “suave” y agradable, haciendo que sus suaves transiciones mejoren exponencialmente la experiencia de usuario. El tercer y último anuncio pretende representar la facilidad con la que los contactos de tu actual dispositivo pueden ser migrados a iOS, dejando caer una gran barrera que hacía que muchos usuarios de Android dudasen de dar el salto a Apple.

|

| Figura 1: Representación de la facilidad para transferir tus contactos a iOS |

La página Apple.com/switch fue reformada recientemente para expandir su foco tras la aplicación Move to iOS y así venderle a la gente las ventajas de tener un iPhone, como una buena cámara, un mejor soporte técnico o un bajo impacto medioambiental. Muchas veces Apple se ha jactado de la cantidad de gente cambiándose de Android a iPhone. Como se puede ver, la guerra entre Apple y Android continúa. La seguridad es utilizado por Apple como valor diferencial dentro de las posibles elecciones en la industria. Interesante reflexión.