Lleva ya mucho tiempo Apple diciendo que no va a permitir apps capturen el UDID (Unique Device IDentifier) de los dispositivos donde son instaladas, pero hasta el momento no había sido tan tajante a la hora de poner una fecha tope. Ahora, a partir del 1 de Mayo, tal y como se anuncia en la web de desarrolladores Apple, las apps que accedan al UDID no serán aprovadas.

|

| Figura 1: Anuncio del rechazo de apps con UDID a partir del 1 de Mayo |

Escándalos de privacidad

Apple ya ha tenido muchos escándalos con la privacidad de los usuarios, primero por el asunto de la base de datos consolidated.db que permitía reconstruir los lugares por los que había pasado un usuario y que llevó a que tuvieran que dar explicaciones en el gobierno americano y a sufrir demandas en masa en países como Corea del Sur.

Después Apple sufrió el escándalo de la privacidad debido a que instalaban el rootkit de Carrier.IQ para monitorizar absolutamente todas las acciones que realiza un usuario con un dispositivo iPhone o iPad con el fin de depurar posibles bugs de funcionamiento, pero que levantó ampollas en la opinión pública.

|

| Figura 2: El panel de control de Carrier.IQ con todos los datos que captura de los usuarios |

También le afectó el caso de los permisos de las apps y las fotografías, ya que se demostró que bastaba con dar permiso a una app para que accediera a la información GPS, y esta app podía acceder y robar tranquilamente todas las fotografías del dueño del terminal.

Para terminar de narrar los grandes escándalos de Apple y la privacidad, hay que terminar con el caso de los "anuncios relevantes" en iAD que identifican de forma única a los terminales y las cuentas de Apple ID, lo que hizo que se generase una gran controversia entre políticos de todos los países y expertos de seguridad del mundo.

Con todos estos escándalos sucedidos ya, a día de hoy, Apple ha recibido desde el gobierno de los USA varias advertencias, y la compañía está siendo mirada con lupa, pues políticos y jueces dicen que visto lo visto, no se fían de ellos.

Privacidad y UDID

Tras citar todos esos casos, es obligatorio hablar de qué tiene que ver el UDID en toda esta historia de la privacidad. Un UDID al final identifica de manera única a un dispositivo, y puede utilizarse para tracear los acciones de una persona concreta, al ser la mayoría de los terminales de uso personal.

Estos UDID han sido utilizados para comprobar las compras realizadas dentro de las apps, es decir, las llamadas In-App Purchases, pero Apple las prohibió. Cuando Alexy Borodin descubrió un método para saltar la comprobación de la API que Apple dio a los desarrolladores para identificar a los compradores legítimos sin usar UDID y comprar gratis todo dentro de las apps, saltó la polémica, ya que Apple utilizaba un API privada para identificar las compras legítimas, que tuvo que acabar liberando.

|

| Figura 3: Con CA falso y un ataque man in the middle Alexy Borodin permitía compara gratis en in-app purchase |

Este ataque se extendió también a las compras realizadas por la Mac App Store, por lo que Apple no terminó por prohibir definitivamente el uso de UDID, y aunque seguía diciendo que no se debían utilizar estos datos, permitió que apps de la App Store siguieran entrando y accediendo a estos datos.

Malware dirigido y UDID

Los UDID no solo tienen especial importancia para la privacidad, sino que también son esenciales en los ataques de malware dirigido a terminales iPhone o iPad donde se utilicen provisioning profiles. Si alguien quiere instalar un troyano en un terminal iPhone o iPad sin jailbreak, puede usar una distribución del troyano firmada por un certificado digital de desarrollador Apple. Para eso, debe crear un fichero de configuración indicando a qué terminal está dirigido, siendo el terminal indicado por medio de su UDID. Este es el truco que utiliza por ejemplo FinSpy para iPhone que ya fue detectado en uso tiempo ha.

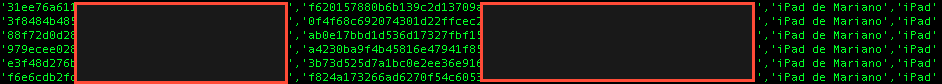

Conocido esto, el grupo hacktivista anonymous denunció que había sido capaz de obtener un fichero con 1.000.001 UDIDs en una computadora de un miembro del FBI, lo que levantó las alertas sobre si el FBI estaba desarrollando alguna campaña de espionaje dirigido a personas concretas.

Más tarde, los desarrolladores de la app BlueToad declararían que esos datos habían sido robados de sus servidores, ya que era información que recogía su app, pero quedó la duda de si estos datos habían sido hackeados por anonymous del servidor de la empresa, o la empresa los había vendido al FBI de verdad.

Al final, los UDID son un dato valioso que cualquier app que haya podido recolectar puede intentar vender en el mercado negro, donde seguro que muchas organizaciones compraran gustosamente.

Conclusiones

Llega un poco tarde la prohibición de Apple de recolectar el UDID, y vistos los números de apps descargadas ya en los dispositivos de todo el mundo, es difícil garantizar que los UDID de los clientes no estén ya en manos inapropiadas.

No obstante, cualquier medida de protección de los usuarios es buena, y está bien que se sigan dando pasos, pero para que estos tengan verdadera utilidad deberemos esperar a cambiar de dispositivo y tener un UDID nuevo que no haya sido recogido nunca, porque a día de hoy no hay garantía de que no esté ya en manos de los malos.

No obstante, cualquier medida de protección de los usuarios es buena, y está bien que se sigan dando pasos, pero para que estos tengan verdadera utilidad deberemos esperar a cambiar de dispositivo y tener un UDID nuevo que no haya sido recogido nunca, porque a día de hoy no hay garantía de que no esté ya en manos de los malos.

No hay comentarios:

Publicar un comentario