Apple está muy ocupado actualizando su iOS 13 creando nuevos parches que solucionan diversos problemas de seguridad. Hace unos días se publicó la versión 13.2.2 la cual solucionaba algunos de estos problemas pero a la vez otros persistían como por ejemplo los de cobertura. Ahora le toca el turno a la versión 13.2.3 la cual se espera solucione este y otros bugs que han dado bastantes problemas últimamente.

Uno de estos problemas con más repercusión es el que afecta a Spotlight y las funciones de búsqueda que han traído de cabeza a los usuarios de iOS. Otro de estos bugs está relacionado con las aplicaciones que efectúan descargas en background o segundo plano, el cual parece que también se ha solucionado con este nuevo update. La aplicación de correo electrónico Mail también se ha actualizado para solucionar problemas relacionados sobre todo con las cuentas de Exchange.

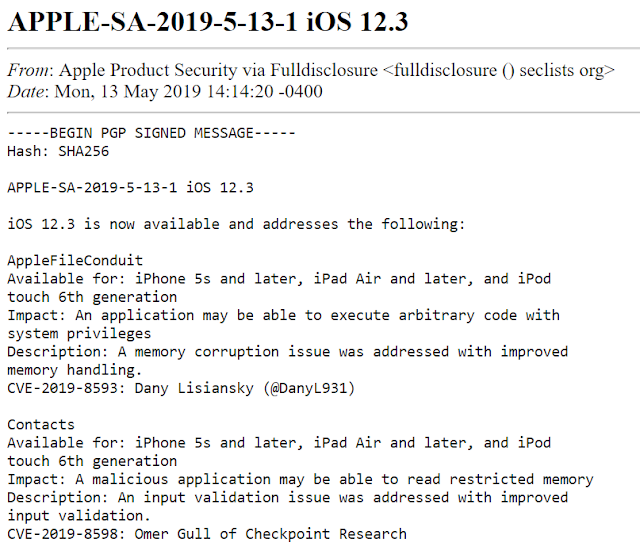

|

| Figura 1. Algunas de las soluciones que ofrece la versión iOS 13.2.3. Fuente. |

Por otro lado, también se han solucionado con la versión iOS 13.2.3 algunos bugs relacionados con iMessage donde por ejemplo las fotos, enlaces y otros ficheros adjuntos no se estaban mostrando correctamente en la vista detallada. Esta versión iOS 13.2.3 también incluirá todas las actualizaciones de seguridad para iOS y iPadOS que han ido apareciendo hasta la fecha.

Apple poco a poco parece que intenta solucionar todos los problemas de la versión iOS 13 con todas estas actualizaciones hasta conseguir un sistema operativo más estable. De todas formas, también está probando las primeras versiones beta de iOS 13.3 en la cual incluirá soporte FIDO2 para las claves de seguridad que utilizan USB, Lighting o NFC, entre otras características.

|

| Figura 2. Instalación del nuevo parche iOS 13.2.3. Fuente. |

Esta nueva versión iOS 13.2.3 ya está disponible para su descarga en todos aquellos equipos compatibles, iPhones o iPads con iPadOS 13.2.3. Para instalarlo, desde la sección Ajustes, General y luego a actualización de software, tal y como se puede apreciar en la figura 2. Mientras esperamos la versión iOS 13.3 es una buena opción actualizar nuestro dispositivo con esta nueva actualización iOS 13.2.3.