Si te gusta la Informática "retro" como a nosotros, seguro que tendrás alguna pequeña colección de ordenadores de hace varios años. También habrás podido comprobar que todos han perdido el color blanco original, volviéndose con un tono amarillo "sucio". Devolverlos a su color original es una tarea que cualquier aficionado/a a la informática "vintage" tarde o temprano se enfrentará. Vamos a dar un breve repaso a las técnicas actuales que nos ayudarán a devolver nuestro querido y viejo Apple a su flamante aspecto original.

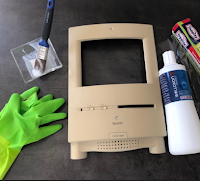

Antes de empezar, hay que tener en cuenta dos factores muy importantes. El primero de ellos es que no siempre funciona a la primera, hay que tener mucha paciencia y hacer varias pruebas antes de conseguir un éxito total. Así que para empezar, no utilices tu Apple II o Macintosh 128KB ;), prueba antes con otros aparatos menos valiosos que tengas con estos mismos síntomas. El segundo es desmontar y limpiar antes en profundidad, tanto el ordenador por dentro (ya que lo abrimos aprovechamos para limpiarlo a fondo) como la carcasa o teclado (y las teclas) que queremos devolver a su color original. Esto es muy importante, ya que antes de aplicar cualquier técnica, las manchas que se puedan quitar previamente al tratamiento tienen que ser eliminadas o se quedará la marca.

|

| Figura 1. Carcasas de dos Apple Macintosh, el de la izquierda con alguna técnica de retrobright aplicada y el otro sin ella (derecha). Fuente. |

Empecemos por el principio ¿por qué se vuelve amarillo mi ordenador?. El plástico utilizado para estos ordenadores se llama ABS o Acrilonitrilo Butadieno Estireno. Para evitar que este plástico pudiera calentarse en exceso y arder (recordemos que estos encapsulan las placas llenas de circuitos electrónicos los cuales pueden alcanzar grandes temperaturas), estos se mezclan con aditivos basados en bromo para hacerlos más resistentes al fuego. Si a la oxidación de esos aditivos le añadimos la exposición a rayos ultravioletas (UV) es cuando finalmente aparece el temido color amarillo. Entonces ¿cómo podemos devolver el color original?, por muchos que limpies la carcasa no se recuperará el color, la única forma es revertir dicha oxidación.

Por eso la técnica base que más se utiliza para la restauración del color original es el agua oxigenada o Peróxido de Higrógeno y a su vez, utilizar de nuevo el mismo catalizador, los rayos ultravioletas o mejor dicho, la luz del sol. Así que ya tenemos la primera técnica para la cual necesitaremos una caja de plástico transparente (lo suficientemente grande para que quepan las piezas a restaurar) y la luz del sol. Para el agua oxigenada, tenemos que tener en cuenta el factor del volumen. Comprando las más baratas de volumen 10 (es decir, 97% agua y un 3% de agua oxigenada) es suficiente para asegurarnos que no dañaremos el plástico obteniendo buenos resultados.

El proceso es el siguiente. Primero, como hemos comentado, limpiar a fondo la carcasa a blanquear. Importante, no meter en la solución objetos que no sean blancos (colores vivos como rojos, amarillos, etc ojo con los logotipos como el de Apple de colores por ejemplo), ya que estos se pueden dañar y perder su aspecto original. Luego, desmontamos las piezas del ordenador y el teclado (hacer una foto a medida que desmontamos es una buena forma de saber cómo montarlo de nuevo). Una vez están limpias de suciedad todas las partes que vamos a restaurar (y secas), las sumergimos totalmente (si no se hunde, le ponemos un contrapeso transparente) dentro del recipiente con agua oxigenada. Tapamos la caja transparente (con film transparente o la misma tapa, por ejemplo) y lo dejamos expuesto al sol. Cada cierto tiempo le vamos dando la vuelta para acelerar y mejorar el proceso. El tiempo depende de la exposición al sol, la concentración de agua oxigenada (se puede probar con más volumen siempre con cuidado), etc. Por lo tanto, tenemos que ir mirando hasta que pensemos que se ha conseguido el efecto buscado. El siguiente vídeo de The 8-Bit Guy nos muestra alguna técnicas:

|

| Figura 2. Carcasa sumergida en agua oxigenada en una caja de plástico expuesta al sol. Fuente. |

El proceso es el siguiente. Primero, como hemos comentado, limpiar a fondo la carcasa a blanquear. Importante, no meter en la solución objetos que no sean blancos (colores vivos como rojos, amarillos, etc ojo con los logotipos como el de Apple de colores por ejemplo), ya que estos se pueden dañar y perder su aspecto original. Luego, desmontamos las piezas del ordenador y el teclado (hacer una foto a medida que desmontamos es una buena forma de saber cómo montarlo de nuevo). Una vez están limpias de suciedad todas las partes que vamos a restaurar (y secas), las sumergimos totalmente (si no se hunde, le ponemos un contrapeso transparente) dentro del recipiente con agua oxigenada. Tapamos la caja transparente (con film transparente o la misma tapa, por ejemplo) y lo dejamos expuesto al sol. Cada cierto tiempo le vamos dando la vuelta para acelerar y mejorar el proceso. El tiempo depende de la exposición al sol, la concentración de agua oxigenada (se puede probar con más volumen siempre con cuidado), etc. Por lo tanto, tenemos que ir mirando hasta que pensemos que se ha conseguido el efecto buscado. El siguiente vídeo de The 8-Bit Guy nos muestra alguna técnicas:

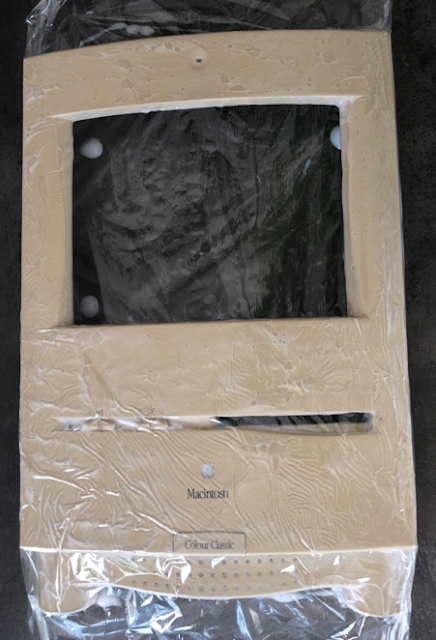

Otro método muy extendido que queremos mencionar no usa agua oxigenada. En su lugar, se aplica una crema utilizada por los estilistas la cual es un oxidante para la coloración. Hay muchos productos que realizan esta función como este por ejemplo, mucho cuidado con la elección ya que de esta dependerán los resultados (echa un vistazo por Internet, hay cientos de páginas que hablan de este método y ver qué producto es el mejor). En este caso será necesario esta crema, un pincel y papel film transparente. Por supuesto, usa gafas de protección y guantes por seguridad. Utilizamos el pincel y cubrimos toda la superficie a blanquear y la envolvemos con el papel transparente. Luego simplemente la dejamos al sol teniendo cuidado que no se creen burbujas en el envoltorio. Si hace calor, es posible que sólo en una hora o menos obtengas los primeros resultados. De nuevo ojo con las burbujas o se crearan zonas grises, aunque estas se pueden reparar también. En este enlace tienes explicado este proceso para restaurar un Macintosh Color Classic y arreglar también las zonas grises si aparecen.

|

| Figura 3. Carcasa de un Macintosh Color Classic impregnada en crema oxidante de coloración y cubierta con papel film. Fuente. |

Estos son los métodos más sencillos y seguros. Por supuesto, hay muchos más complejos los cuales utilizan otros compuestos para mejorar y acelerar el proceso, como por ejemplo glicerina o un producto quitamanchas conocido como Vanish. Uno de los más conocidos es Retrobright, en este enlace podéis consultar cómo conseguir la mezcla de componentes. El vídeo que hemos publicado arriba creado por The 8-bit Guy muestra diferentes métodos y su canal es muy recomendable para aprender estas técnicas y otras de restauración e incluso reparación. De todas formas, para empezar, la técnica que hemos explicado del agua oxigenada es la más segura, luego ya podemos ir probando otros métodos o aditivos (como el segundo de la crema oxidante para coloración) para conseguir mejores resultados. Si conoces alguna otra no dudes en comentarlo en este mismo artículo. Por cierto, esto no vale sólo para Apple ;) cualquier ordenador, consola u otro dispositivo de color blanco que tenga este mismo problema puede ser devuelto a su color original con estas técnicas.

|

| Figura 4. Cuadro con los resultados obtenidos después de utilizar varias técnicas de retrobright por The 8-Bit Gut, siendo el número más alto 5 el más rápido en la columna Time y también 5 el más sencillo de implementar (columna Difficulty). Fuente. |

IMPORTANTE: estos son compuestos químicos, que en principio no son peligrosos, pero hay que manipularlos siempre con mucho cuidado y mantenerlos alejados de los niños. Nos nos hacemos responsables del mal uso de los mismos y de los efectos negativos que se puedan acarrear de su mala manipulación. Ningún ordenador vintage Apple ha sido dañado o maltratado en estas pruebas ;)