Investigadores de seguridad han descubierto una vulnerabilidad que afecta a SIP, System Integrity Protection, el nuevo sistema de protección de integridad desarrollado por Apple con el que se pretende evitar que el software malicioso modifique archivos y carpetas protegidas. La tecnología SIP está presente en OS X El Capitan y está diseñado para proteger el sistema de cualquier usuario que tenga acceso a la raíz, autorizada o no. SIP es una característica clave en la seguridad del sistema OS X. El CVE-2016-1757 detalla la vulnerabilidad.

El ataque consiste en elevar los privilegios eludiendo SIP y evitando la integridad del sistema. De este modo se abre una puerta a que un atacante pueda dar persistencia a un malware en los dispositivos comprometidos. Para aprovechar esta vulnerabilidad, un atacante debe comprometer en primer lugar el sistema. Esto podría lograrse, por ejemplo, mediante un ataque de phishing o explotando alguna vulnerabilidad en el navegador del usuario.

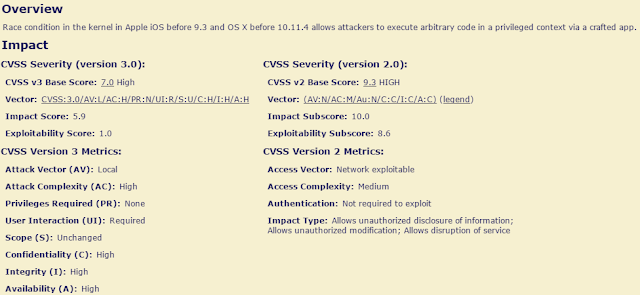

|

| Figura 1: Detalles CVSS de la vulnerabilidad |

El investigador Pedro Vilaça indica que la vulnerabilidad es un tipo de elevación de privilegios locales, lo cual signfinca que se necesita un vector inicial para ejecutar el exploit. El vector podría ser, como se indicó anteriormente, un ataque de phishing o una actualización falsa de Flash, el cual permite ejecución de código remoto. Una vez se tenga control o posibilidad de ejecución de código se puede llevar a cabo el bypass de SIP. El bug está presente en todas las versiones del sistema operativo hasta la versión 10.11.4 recientemente publicada, dónde ha sido parcheado. En iOS también se encontraba presente y fue parcheada en la nueva versión 9.3.

No hay comentarios:

Publicar un comentario