Recientemente se han descubierto algunos mensajes del FBI que revelan que algunos de sus agentes tenían pensamientos que distan de ser buenos sobre Apple y Tim Cook. Estos mensajes que han sido desenterrados por Business Insider fueron enviados durante la disputa que tuvieron la compañía de cupertino y la agencia de inteligencia en el año 2016 por el caso del terrorista de San Bernardino, en el que Apple se negó a desbloquear el iPhone 5C del terrorista.

Recientemente se han descubierto algunos mensajes del FBI que revelan que algunos de sus agentes tenían pensamientos que distan de ser buenos sobre Apple y Tim Cook. Estos mensajes que han sido desenterrados por Business Insider fueron enviados durante la disputa que tuvieron la compañía de cupertino y la agencia de inteligencia en el año 2016 por el caso del terrorista de San Bernardino, en el que Apple se negó a desbloquear el iPhone 5C del terrorista.A pesar de que el FBI lograse acceder al contenido del dispositivo gracias a la ayuda de una empresa externa especializada, la batalla verbal entre Apple y el FBI abrió un feroz debate sobre que es prioridad, mantener la privacidad individual de los usuarios o violar la misma por un caso de seguridad nacional. La mayoría de estos mensajes han salido a la luz debido a la publicación de cientos de mensajes enviados entre agentes del FBI por parte del Comité del Senado como parte de una investigación sobre como la agencia de inteligencia podría haber afectado a la campaña por la presidencia de Hilary Clinton.

|

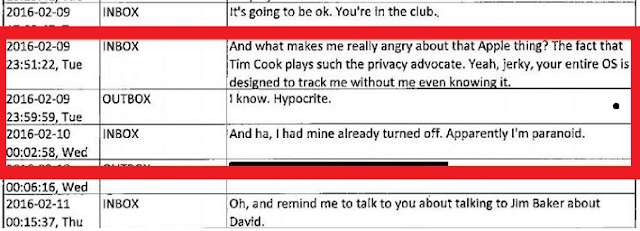

| Figura 1: correo electrónico en el que se llama a Tim Cook hipócrita. |

Al destapar todos esos correos electrónicos han aparecido varias conversaciones entre algunos de los agentes en las que se tacha a Tim Cook de hipócrita por defender su posición sobre la privacidad de los usuarios mientras que los dispositivos diseñados por Apple nos rastrean sin que nos demos cuenta. También se bromea sobre CEO de Apple y algunos agentes se muestran incrédulos al enterarse de que formaba parte de la lista de potenciales candidatos a la vicepresidencia en caso de que Hilary Clinton ganase las elecciones.