Investigadores de seguridad de Lookout han descubierto una versión del Spyware ‘Exodus’ en iOS. Recordemos que el mes pasado Spyware se encontró en la tienda oficial de Android, “Google Play”. Desde el equipo comentan que esta variedad del malware es menos sofisticada y menos intrusiva que la versión de Android. Además, no existen indicios de que aplicaciones de la tienda oficial de Apple se hayan visto afectadas.

Investigadores de seguridad de Lookout han descubierto una versión del Spyware ‘Exodus’ en iOS. Recordemos que el mes pasado Spyware se encontró en la tienda oficial de Android, “Google Play”. Desde el equipo comentan que esta variedad del malware es menos sofisticada y menos intrusiva que la versión de Android. Además, no existen indicios de que aplicaciones de la tienda oficial de Apple se hayan visto afectadas.Se trata de un Spyware desarrollado por Connexxa, compañía italiana, famosa por ser proveedora de herramientas de vigilancia a las autoridades italianas. Salió a la luz el mes pasado, cuando un equipo de investigadores de seguridad, “Security Without Borders”, encontraron el malware escondido en una aplicación en la Google Play Store, dirigido a clientes de un un proveedor de servicios italiano.

|

| Figura 1: Apple Store |

Los investigadores comentaron que el spyware tenía un conjunto avanzado de funciones de espionaje que proporcionaban a los atacantes el control total de los dispositivos infectados y que durante los 2 últimos años se han detectado cerca de 25 aplicaciones infectadas en la tienda de Google.

En la conferencia Kaspersky Security Analyst Summit, que está teniendo en lugar en Singapore, el equipo de Lookout ha sacado a la luz esta variante dirigida a iOS y que, según Adam Bauer, investigador del equipo, han detectado gracias al análisis de muestras de Android.

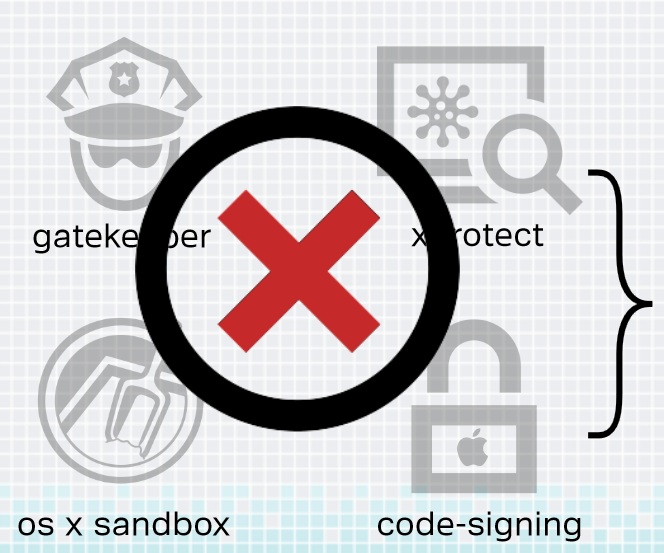

Además, Bauer añadió que la versión iOS se distribuía a través de sitios de phishing que imitaban a los operadores móviles italianos y turcos. Las aplicaciones infectadas por Exodus fueron firmadas con certificados emitidos por Apple, lo que permitió a las víctimas instalar las aplicaciones maliciosas, incluso desde fuera de la App Store. Cabe destacar que Apple ya ha revocado dichos certificados.

Al contrario que en Android, que tenía todo el control del dispositivo, la variante de iOS sólo podía recopilar y robar contactos, fotos, vídeos, grabaciones de audio, información GPS y localización de dispositivos. Según la investigación la versión de iOS y Android tienen vínculos, ya que usan la misma infraestructura y hacían uso de un protocolo similar.