Desde hace unos años los dobles factores de autenticación nos han ayudado a proteger nuestra identidad digital de una forma rápida y sencilla. A pesar de la dura capa de seguridad que resultan ser los 2FA unos expertos han demostrado que no son completamente infalibles y es posible engañar a una víctima para que revele sus credenciales e incluso facilite su código OTP. Este ataque se demostró por primera vez en la conferencia Hack in the Box que tuvo lugar en pasado mes en Ámsterdam. El video de la demostración fue publicado en YouTube y busca resaltar el hecho de los ciberdelincuentes son cada vez mejores rompiendo las capas extra de seguridad a pesar de que usemos herramientas como 2FA.

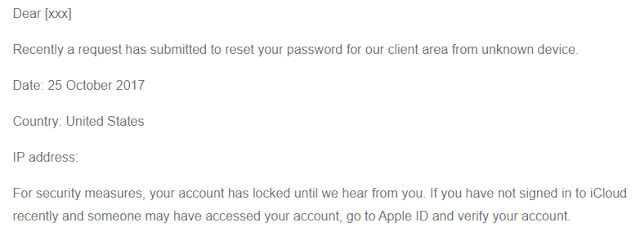

Desde hace unos años los dobles factores de autenticación nos han ayudado a proteger nuestra identidad digital de una forma rápida y sencilla. A pesar de la dura capa de seguridad que resultan ser los 2FA unos expertos han demostrado que no son completamente infalibles y es posible engañar a una víctima para que revele sus credenciales e incluso facilite su código OTP. Este ataque se demostró por primera vez en la conferencia Hack in the Box que tuvo lugar en pasado mes en Ámsterdam. El video de la demostración fue publicado en YouTube y busca resaltar el hecho de los ciberdelincuentes son cada vez mejores rompiendo las capas extra de seguridad a pesar de que usemos herramientas como 2FA.El hack empleado en la demo para romper 2FA utiliza una combinación de dos potentes herramientas llamadas Muraena y NecroBrowser, las cuales trabajan en tándem para automatizar el ataque. La combinación de estas dos herramientas trabaja a la perfección ya que una realiza el ataque y la otra realiza un seguimiento de la sesión de la víctima. Muraena es la herramienta encargada de capturar el tráfico entre la víctima y el sitio web actuando como un proxy. Una vez que Muraena lleva a la víctima hasta una página falsa (de aspecto similar a la auténtica) solicitará a los usuarios sus credenciales y el código OTP, al igual que lo haría la página original. En cuanto Muraena ha autenticado la cookie de la sesión comienza el trabajo de NecroBrowser, una herramienta capaz de crear ventanas para mantener el seguimiento de miles de cuentas.

|

| Figura 1: Demostración del ataque en la conferencia Hack in the Box |

Su autor también ha publicado en GitHub una demostración del ataque para que otros desarrolladores puedan analizar cómo funciona detalladamente. Varios expertos en el ámbito de la ciberseguridad han asegurado que estas herramientas facilitan mucho el trabajo a los atacantes “amateur”. También han querido resaltar que no hay razones para perder la confianza en los dobles factores de autenticación o en la biometría ya que dificultan mucho el trabajo de los atacantes y son una mejor alternativa que utilizar únicamente un usuario y una contraseña. Independientemente del método que escojas para proteger tus cuentas desde Seguridad Apple queremos recordarte la importancia de una rápida actuación si sospechas que alguna de tus cuentas puede haberse visto comprometida.