Pues sí, “hoy me ha tocado a mí”. Actualmente tengo una máquina MacBook Pro que por motivos de trabajo tuve que adquirir, ya que programo para iPhone & iPad aunque curiosamente no tengo ninguno de los dos. Cuando me compré mi equipo fui de aquellos que se creían que Mac y OS X son infranqueables. Me vendieron muy bien la moto.

Pues sí, “hoy me ha tocado a mí”. Actualmente tengo una máquina MacBook Pro que por motivos de trabajo tuve que adquirir, ya que programo para iPhone & iPad aunque curiosamente no tengo ninguno de los dos. Cuando me compré mi equipo fui de aquellos que se creían que Mac y OS X son infranqueables. Me vendieron muy bien la moto.

Después de mucho tiempo pensando que Mac y OS X son la seguridad informática en persona, un día pensé:

“Todos aquellos que me dicen que Mac no tiene virus, no tienen ningún AntiVirus instalado en su máquina, ¿cómo saben que no tienen virus? si no tienen ningún software que garantice eso”.

Así que después de esta reflexión tanteé algún AV entre ellos uno de prueba de ESET CyberSecurity para Mac, después de mi periodo de prueba con este AV y como no entraba ningún malware en mi “Mac”, lo desinstalé, ya que me ralentizaba un poco el sistema.

Tras tres años sin AV en mi sistema, hasta que un día veo algo que no me gusta ni un pelo, veo algo que nunca me había pasado antes en mi equipo y que me inquieta. Cada vez que introduzco la URL de un periódico que frecuento diariamente, me redirecciona a sitios webs de contenido erótico y algún que otro casino. Com

o tengo otra computadora, compruebo desde ahí si es que le ocurre algo a la web del periódico, y no, la web va estupendamente, es mi equipo.

Tras ponerme en contacto con Seguridad Apple, me responden muy rápido que lo primero debo pasar es un AV, que lo más probable es que hay algún malware. Instalo un AV y escaneo el sistema, y mi sorpresa es que cuando finaliza el análisis se encuentran 3 archivos sospechosos en mi equipo, de los cuales uno de ellos ha sido una descarga mediante Torrent.

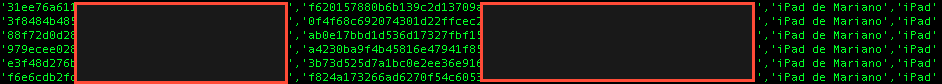

Rápidamente anoto los nombres de estos tres personajes y los elimino. Los tres personajes, se llaman: ZboCheMan-D, JSRedir-J y ASFDldr-A. El segundo nombre ya me mosqueaba un poco, ya que contiene la palabra “Redir” en su nombre, pienso que puede ser el culpable, en Internet encuentro la siguiente información de cada uno.

ZboCheMan-d

Este no parece peligroso para mi sistema, ya que es un malware para Windows de nivel bajo y como yo “tengo un Mac” no va a afectarme. No obstante, me preocupa que haya acabado en mi sistema, pues si me hubieran mandado uno peligroso de verdad para Mac - y a día de hoy sé que los hay - me lo hubiera comido.JSRedir-J

Dentro de la categoría virus y programa espía, este modelo se ha detectado en más de un 40% de las amenazas web registradas. Este malware se propaga mediante el correo electrónico, haciendo pasar por “Facebook” u otro truco, en un correo te advierten de que has sido etiquetado en una nueva imagen de algún amigo que tienes agregado, lo curioso es que el dominio desde el cual te envían este correo es @faceboook.com, no me he equivocado, contiene 3 “o”, donde te ofrecen un link para que checkes esa foto que tanto te interesa. La técnica es sencilla, infectar la caché del navegador y conseguir redirecciones a sitios de exploits o paneles de control de adware. Este afectó la navegación desde mi equipo y era el responsable de todo.ASFDldr-A

Este malware, que de entrada me atrevo a deducir que es de origen chino ya que posee caracteres de este lenguaje en su definición, la función que realiza este malware en tu equipo es que hace una descarga de un fichero dañino, accede a recursos de internet: http://dvd2*********.net/media2, este último también de nivel bajo, pero que también me lo comí.

Al final, en mi Mac, que yo pensaba que no tenía malware, sufrí una infección por medio del navegador que hubiera podido terminar en desastre si en lugar de adware me hubieran lanzado un exploit desde un BlackHole para instalarme un bot para Mac OS X por cualquier 0day que exista. Así que he aprendido que hoy me había tocado a mí, y que tengo que tomar precauciones para que no me toque más veces. Ten cuidado no te vaya a tocar a ti.